Wilbrand: Unterschied zwischen den Versionen

ICON (Diskussion | Beiträge) KKeine Bearbeitungszusammenfassung |

ICON (Diskussion | Beiträge) Linux |

||

| Zeile 17: | Zeile 17: | ||

bzw. | bzw. | ||

<pre style="width:750px;">./Wilbrand <MAC-Adresse> <Datum> <Systemmenü-Version> <SD-Root></pre> | <pre style="width:750px;">./Wilbrand <MAC-Adresse> <Datum> <Systemmenü-Version> <SD-Root></pre> | ||

für | für x86-64 Linux-Systeme | ||

und | |||

<pre style="width:750px;">./Wilbrand.x86 <MAC-Adresse> <Datum> <Systemmenü-Version> <SD-Root></pre> | |||

für x86 Linux-Systeme. | |||

Ein Beispiel wäre also: | Ein Beispiel wäre also: | ||

<pre style="width:750px;">Wilbrand.exe 00-17-ab-b5-b8-0b 03/15/2016 4.3e E: | <pre style="width:750px;">Wilbrand.exe 00-17-ab-b5-b8-0b 03/15/2016 4.3e E: | ||

Aktuelle Version vom 26. Dezember 2023, 13:25 Uhr

| Wilbrand | |

|---|---|

| |

| Allgemein | |

| Entwickler | Giantpune |

| Kategorie | Exploit |

| Unterstützt | 3.0 - 4.3 |

| vWii-kompatibel | |

| Links | |

| Download | |

| Quellcode | |

Wilbrand (benannt nach Julius Wilbrand, dem "Erfinder" des TNT) ist ein Systemmenü-basierter Exploit, der auf den Systemmenüs 3.0 bis 4.3 funktioniert.

Benutzung

Das Programm, welches Wilbrand erstellt, ist ein kommandozeilenbasiertes Programm, das heißt, es muss über eine Kommandozeile ausgeführt werden. Gehe in den Pfad, in dem die Wilbrand-Binary ist und halte SHIFT und mache einen Rechtsklick und wähle "Eingabeaufforderung hier öffnen", bzw. navigiere in einem Terminal mit "cd" in das Verzeichnis, in dem die Binary liegt. Das Programm wird dann mit "Wilbrand", gefolgt von einem ENTER aufgerufen. Es fehlen noch Parameter, damit Wilbrand einen den Brief erstellt. Die allgemeine Syntax lautet:

Wilbrand.exe <MAC-Adresse> <Datum> <Systemmenü-Version> <SD-Root>

bzw.

./Wilbrand <MAC-Adresse> <Datum> <Systemmenü-Version> <SD-Root>

für x86-64 Linux-Systeme und

./Wilbrand.x86 <MAC-Adresse> <Datum> <Systemmenü-Version> <SD-Root>

für x86 Linux-Systeme. Ein Beispiel wäre also:

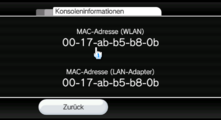

Wilbrand.exe 00-17-ab-b5-b8-0b 03/15/2016 4.3e E:

Wilbrand v4.0

by Giantpune

built: Apr 17 2012 -- 23:28:44

-----------------------------------------------------------

sysmenuVer : "43E"

mac : 00-17-ab-b5-b8-0b

wiiID : 4a3ed05c-f17e315e-a0d5956f-51827ab1-ab6a8fb8

wiiID_upper : 4a3ed05c

wiiID_lower : f17e315e

cdbTime : 1e7b5e44

jumpAddr : 9234d22c

overwriteAddr : 816a9264

jumpTableAddr : 92349d10

outPath : "C:\Users\andib\Downloads\Wilbrand\"

datePath : "\2016\02\15\23\59"

-----------------------------------------------------------

Wrote to:

"E:\private\wii\title\HAEA\4a3ed05c\f17e315e\2016\02\15\23\59\PUNE_69\log\1e7b5e44.000"

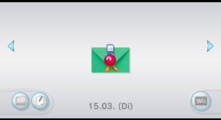

Wenn beim SD-Root "C:" angegeben wird, wird der Exploit im aktuellen Ordner erstellt. Die Firmware reicht von 3.0 - 4.3 mit Buchstaben der Region, also "E" (Europa), "J" (Japan), "K" (Korea), "U" (USA). Das Datum muss im Format "MM/TT/YYYY" eingegeben werden. Danach muss die SD in die Wii gesteckt, das Wii-Pinnwand aufgerufen und der grüne Brief mit der rosa Bob-Omb angeklickt werden. Die boot.elf im Root der SD wird nun geladen (z.B. der HackMii-Installer).

-

Zuerst die Wii-Optionen anklicken...

-

...dann in die Einstellungen gehen...

-

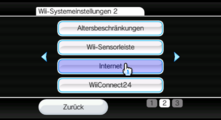

...die Interneteinstellungen auf der zweiten Seite öffnen...

-

...die Konsoleninformationen öffnen...

-

...und hier ist die MAC-Adresse!

-

Diese einfach mit der richtigen Syntax eingeben

-

...und den Brief auf der Wii-Pinnwand anklicken.

Problembehebung

Brief taucht nicht auf

Sollte der Brief nirgends zu sehen sein, müssen entweder ein paar Tage vor oder zurück geblättert werden.